Schwachstellensmanagement mit professioneller Begleitung und Handlungsempfehlungen

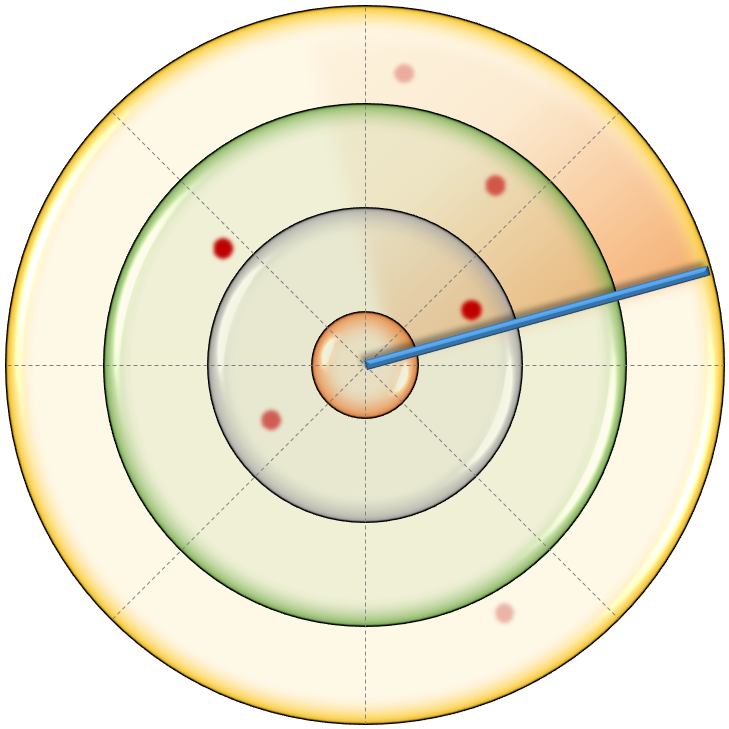

Ihre IT aus Sicht eines Angreifers.

Wissen was los ist und rechtzeitig vorbeugen.

Sind wir über das Internet angreifbar?

Um diese Frage zu klären, können Sie IP-basierte Schwachstellenscans durchführen. Das Ziel ist es, Ihre IT-Infrastruktur oder Ihre Webseiten über das Internet auf bekannte Sicherheitslücken zu untersuchen. Dazu werden die Systeme gescannt und es wird geprüft, ob die gefundenen Schwachstellen ausnutzbar sind. Auch wenn automatisierte Scans einen manuellen Penetrationstest nicht ersetzen können, so liefern sie bereits wertvolle Erkenntnisse über die Sicherheit der Systeme unter Test.

Die Problematik:

Sie müssen regelmäßige Netzwerkscans durchführen z.B., weil ein Endkunde dies einfordert oder weil Sie für Ihr ISMS oder für Ihre Compliance Nachweise von Sicherheitsprüfungen brauchen. Oder Sie brauchen Unterstützung bei der Auswertung der Scanergebnisse oder bei der Auswahl von Abstellmaßnahmen.

Die Lösung:

Nutzen Sie meinen Scanservice und meine Beratungsleistungen für den Aufbau Ihrer Cyber-Security-Strategie. Sicherheitstests werden individuell für Ihre Infrastruktur vorbereitet und durchgeführt, Tools werden auf Ihre Infrastruktur abgestimmt. Die Ergebnisse werte ich aus und kommuniziere sie Ihnen zusammen mit Handlungsempfehlungen zur Schließung von Sicherheitslücken. Durch regelmäßige Wiederholung der Schwachstellenscans und kontinuierliches Monitoring stelle ich sicher, dass keine gefährlichen neuen Lücken unter Ihrem Radar auftauchen.

Vorgehensweise

Die Schwachstellenscans werden mit Hilfe von aktuelle Scansoftware durchgeführt: Greenbone OpenVAS (Open Vulnerability Assessment Scanner). Der Scanner läuft auf eigener sicherer und datenschutzkonformer Infrastruktur. Selbstverständlich wird die Dienstleistung vorab korrekt vertraglich abgesichert.

Individuelle Vorbereitung

Um eine möglichst effektive und realistische Identifikation von Sicherheitsproblemen zu erreichen und um den normalen Betrieb Ihrer Systemen beim Scannen nicht zu stören, werden die Scans im Vorfeld sorgfältig geplant und koordiniert. Dazu gehören die Abstimmung mit allen Beteiligten, wie etwa IT-Verantwortlichen und Supportmitarbeitern, sowie das Feintuning der Scans auf den Zielsystemen und den jeweiligen Netzen. Diese Leistung wird über eine einmalige Setup-Gebühr abgerechnet. Die eigentlichen Scans werden dann monatlich zu einem Festpreis berechnet.

Aufbereitete Ergebnisse und Handlungsempfehlungen für Sie

Schwachstellenscans liefern eine große Fülle technischer Informationen und oft auch Fehlalarme (False Positives). Daher ist eine manuelle Verifikation der gefundenen Sicherheitslücken für die Beurteilung der tatsächliche Bedrohungslage der untersuchten Systeme unerlässlich. Die Einschätzung des Gefährdungspotenzial, sowie wertvolle Hinweise auf notwendige Gegenmaßnahmen sind ein fester Bestandteil der Berichterstattung. Dieser Service ist in der Monatsgebühr enthalten.

Automatische Scanwiederholung

Damit Sie das erreichte Sicherheitsniveau auch behalten, sollten Sie Ihre Systeme regelmäßig prüfen lassen, denn täglich werden neue Sicherheitslücken und Angriffsvektoren entdeckt. Gemeinsam planen wir sinnvolle Intervalle für die automatischen Scans. Übliche Intervalle sind wöchentliche oder monatliche Scans. Wenn neue Schwachstellen gefunden werden, die in früheren Scans noch nicht bewertet wurden, werden diese an Sie extra kommuniziert, wiederum mit Einschätzung des Risikos und mit Hinweisen für die Gegenmaßnahmen. Auf diese Weise halten wir über längere Zeit hinweg ein Argusauge auf Ihre Systeme. Dieser Service ist ebenfalls in der Monatsgebühr enthalten.

Automatisierte Compliance-Scans

Falls erwünscht, kann beim Setup eine besondere Scankonfiguration gewählt werden. Das ist z.B. sinnvoll, wenn Sie die Konformität der Systemeinstellungen im Netz prüfen und nachweisen müssen.

Beispiele solcher Compliance-Scans sind:

• Regelmäßige Firewall- und Netzwerk-Tests für die PCI-DSS Compliance (Payment Card Industry Data Security Standard)

• BSI IT-Grundschutz-Scans

• Individuell konfigurierte Compliance-Checks, z.B. Prüfung der Einhaltung von Baseline-Security-Policies einer ISO27001-zertifizierten IT-Umgebung

Neu: Intrusion Detection & Monitoring – behalten Sie Ihre Cyber-Security im Blick!

Als sinnvolle Ergänzung zu regelmäßigen Schwachstellenscans sind kontinuierliches Monitoring und Intrusion Detection unerlässlich. Das Ziel besteht darin, sicherheitsrelevante Ereignisse in Echtzeit zu erkennen, zu bewerten und gezielt darauf zu reagieren, um ein ganzheitliches Cyber-Security-Konzept zu gewährleisten.

Mit modernen Open-Source-Werkzeugen wie Wazuh (Security Information and Event Management / SIEM), Grafana und Icinga (System- und Netzwerk-Monitoring) unterstütze ich Ihre IT-Abteilung beim Aufbau einer übergreifenden Überwachungslösung zur Angriffserkennung (Intrusion Detection), zur Systemstabilität und zur automatisierten Alarmierung im Ernstfall.

Die Leistung umfasst:

• Beratung zur Auswahl und Integration geeigneter Tools

• Einrichtung maßgeschneiderter Alarmierungsregeln

• Anbindung bestehender Systeme (z. B. Syslog, Firewalls, Server)

• Visualisierung und Reporting sicherheitsrelevanter Ereignisse

Diese Zusatzleistung ist nicht in der monatlichen Scangebühr enthalten, sondern kann bei Bedarf modular und nach Aufwand beauftragt werden.

Erkennen Sie Sicherheitsvorfälle frühzeitig durch Intrusion Detection und Monitoring als nächste Stufe Ihrer Cyber-Security-Strategie.

Zielgruppe, Voraussetzungen und Preise

- Zielgruppe:

- Kleine und mittlere Unternehmen

- Voraussetzungen:

- Vertragliche Absicherung der Dienstleistung: Datenschutzvertrag (Auftragsverarbeitung), Vertraulichkeitsvereinbarung und Vertrag für ISMS-Dienstleistungen.

- Preise:

- Setupgebühr für Scans (einmalig): 280 EUR

- Monatlicher Scan: 11,50 EUR pro IP, pro Monat mit Mindestlaufzeit von 3 Monaten

- Wöchentlicher Scan: 15,00 EUR pro IP, pro Monat mit Mindestlaufzeit von 3 Monaten

- Alle Preise zzgl. 19% MwSt.

Ihre Vorteile

• Scanner-Konfiguration sowie Scantiefe und Aggressivität der Scans frei wählbar

• Regelmäßige Wiederholungen

• Professionelle Auswertung und Berichterstattung mit Handlungsempfehlungen

• Nachweis von unabhängigen Sicherheitsprüfungen (z.B. für ISMS nach ISO27001)

• Abgesicherte und datenschutzkonforme Infrastruktur

• Aufbau einer individuellen Cyber-Security-Strategie mit SIEM-Integration und Angriffserkennung

Weitere Informationen

Sie wünschen ein unverbindliches Erstgespräch oder eine persönliche Beratung?

Eine einfache Anfrage genügt!

Rufen Sie mich an: 06423 963 410 oder schreiben Sie an: info(at)vangestel.de